XDR & SIEM

InsightIDR war XDR, noch bevor XDR ein Thema war

- Vereinheitlichtes SIEM und XDR ist da

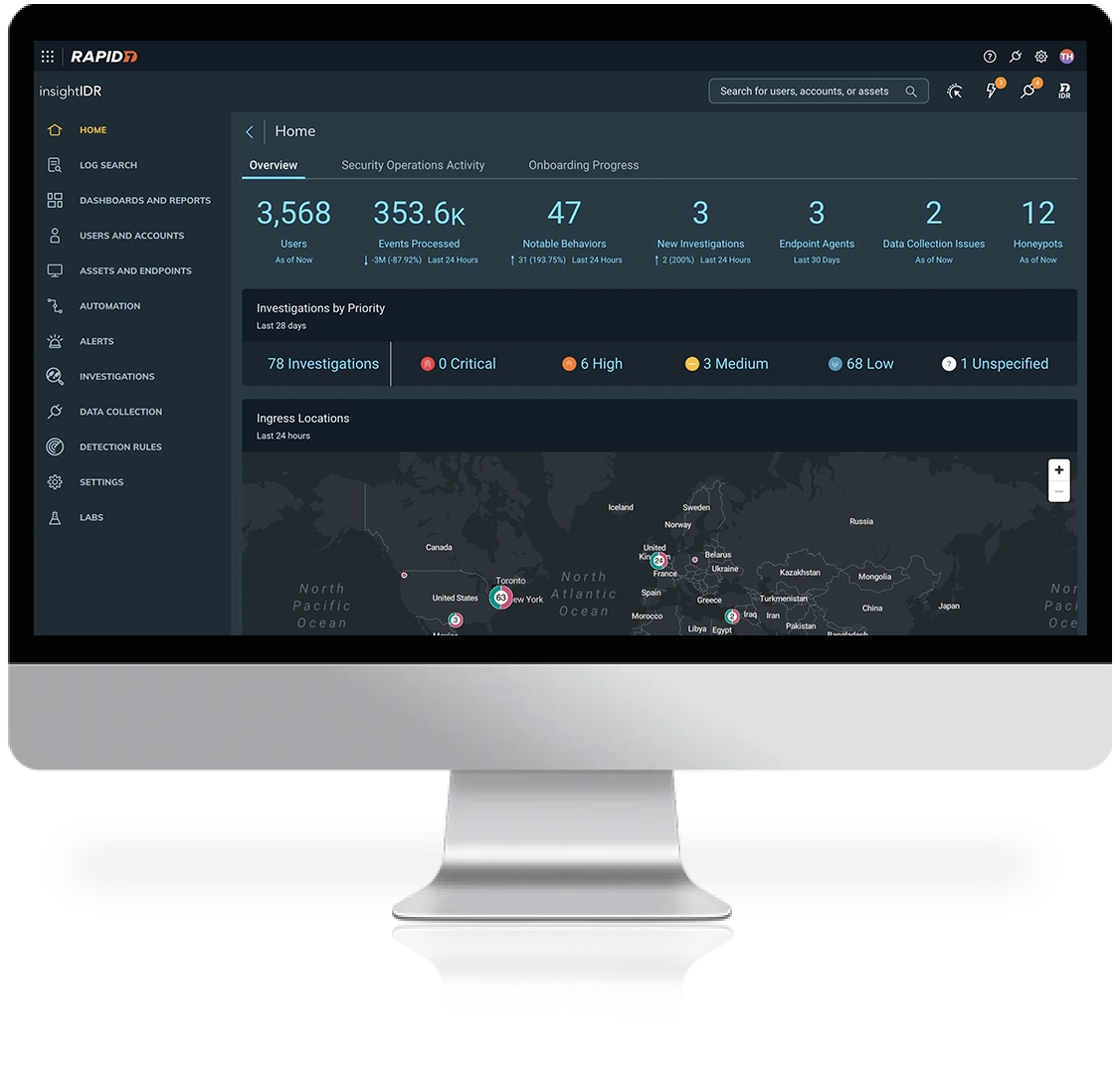

InsightIDR ist leichtgewichtig, Cloud-nativ und wird von unseren globalen MDR-SOC-Teams in der Praxis überprüft. Möchten Sie mehr erfahren? Nehmen Sie Kontakt mit uns auf. - Einen anderen Job machen, ohne den Job zu wechseln

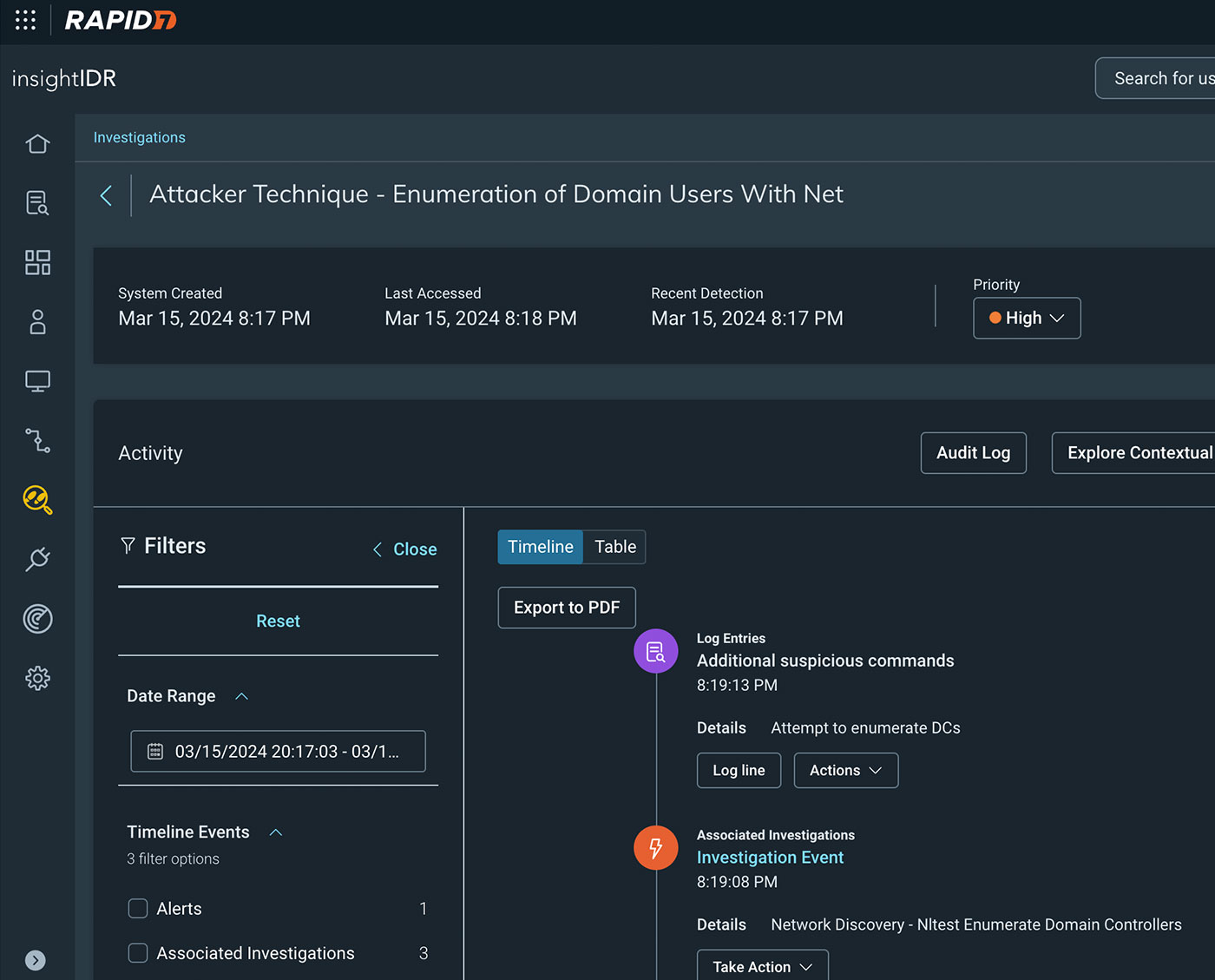

Kontrollieren Sie Ihre gesamte Angriffsfläche mit eingebetteter Threat Intelligence und automatisierter Reaktion. - Erkennen und stoppen Sie Angreifer frühzeitig

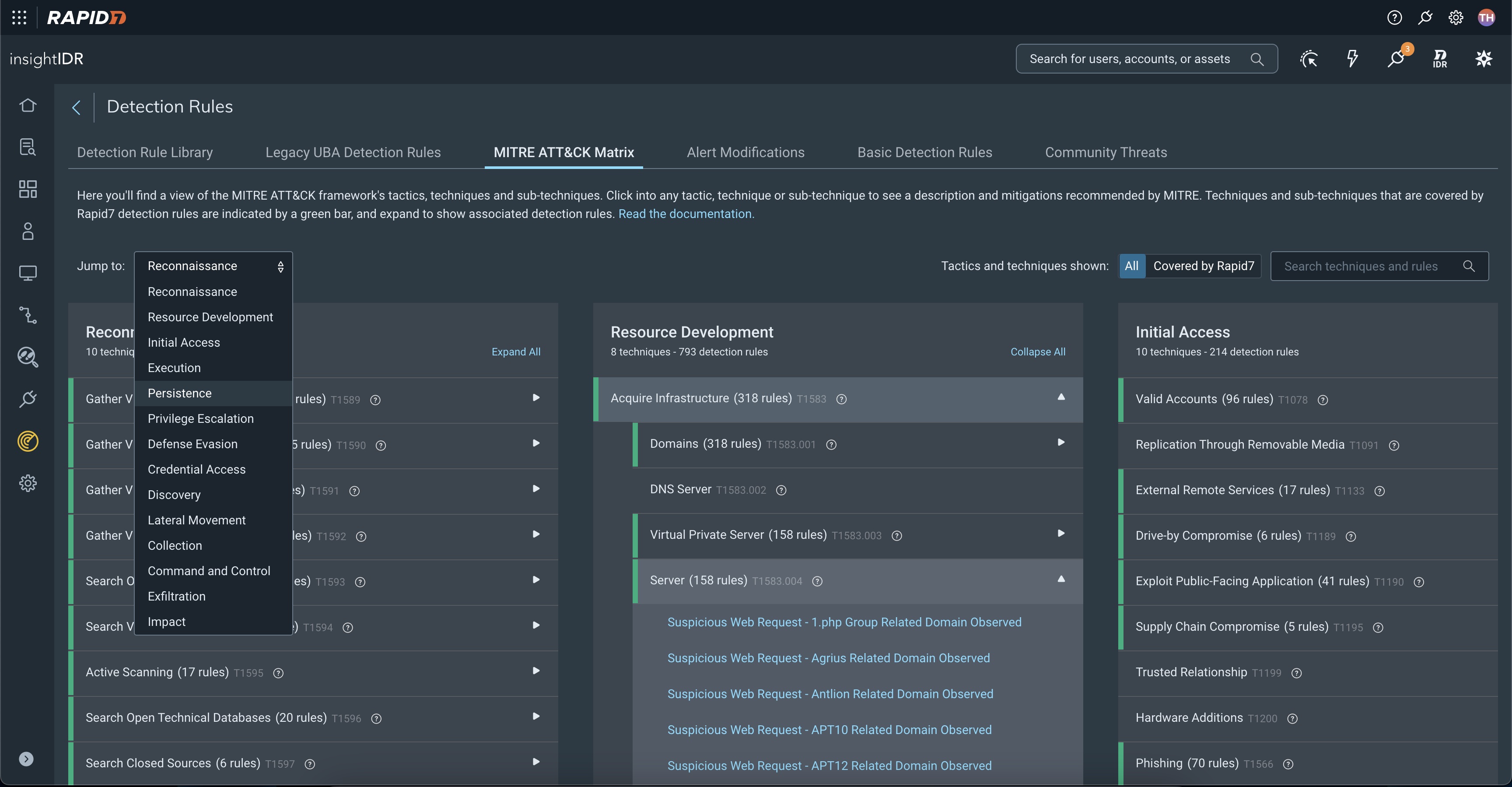

Bestimmte Verhaltensweisen deuten auf Verstöße hin. Statische Regeln können nicht mit unserer fortschrittlichen Erkennungsbibliothek und der kontinuierlichen Überprüfung der üblichen Aktivitäten mithalten. - Verbessern Sie Ihre Ergebnisse sofort

Skalieren und analysieren Sie Daten schneller. Holen Sie sich detaillierte Zeitpläne und Playbooks. Dank XDR wird Ihr Unternehmen aus den Abendnachrichten herausgehalten.

Von Experten entwickelt und geprüft

InsightIDR verfügt über interne und externe Bedrohungsdaten für unsere Post-Perimeter-Ära und das weltweit meistverwendete Penetrationstest-Framework Metasploit. Wir betreiben intensive Forschung mit den Projekten Sonar und Lorelei. Und weil wir in unserem globalen MDR SOC „unseren eigenen Champagner trinken“, wissen wir, wie es um Ihre Benutzererfahrung steht.

Alert-Müdigkeit ade!

Das ist nur ein Aspekt, bei dem die Sicherheitsbranche versagt hat: Sie sollten keine Zeit mit Fehlalarmen verschwenden müssen oder durch echte Alarme abgestumpft werden. Mit InsightIDR erhalten Sie vertrauenswürdige, kuratierte und Out-of-the-Box-Erkennungen.

Demonstrieren Sie sofortigen ROI

Das SIEM ist eine Grundlage – agil, maßgeschneidert, anpassungsfähig und in der Cloud entwickelt. Beim Kennenlernen der Plattform werden Sie im Nu einsatzbereit sein und Ihre Fähigkeiten kontinuierlich erweitern. Sind Sie bereit für XDR? Dann melden Sie sich bei uns.

Die wichtigsten Features

- Security Information and Event Management – SIEM

- Endpunkte erkennen und reagieren

- Analyse des Netzwerkverkehrs

- User and Entity Behavior Analytics (UEBA)

- Cloud und Integrationen

- Integrierte Threat Intelligence

- MITRE ATT&CK Ausrichtung

- Täuschungstechnologie

- Reaktion auf Vorfälle und Ermittlungen

- Reaktion und Automatisierung

Wechseln Sie auf die Gewinnspur.

Ob Erkennung oder Reaktion neue Themen für Sie sind oder Ihr aktuelles Programm für Sie nicht mehr ausreicht – mit InsightIDR werden Sie:

- Ergebnisse in Tagen statt Monaten sehen

- durch Effizienzsteigerung mehr am Tag schaffen

- vollständige Transparenz in Ihre Umgebung erhalten

- in einem Drittel der Zeit auf Bedrohungen reagieren

Wir helfen mehr als 11.000 Unternehmen weltweit