- Home

- Products

- InsightCloudSec

- Use Cases

- Vereinfachten Sie Identity und Access Management

InsightCloudSec

Vereinfachten Sie Identity- und Access Management

Vereinfachten Sie Identity- und Access Management

In diesen Cloud-Umgebungen hat alles eine Identität: Benutzer, Anwendungen, Dienste und Systeme. Dies bietet enorme Flexibilität, sorgt aber auch für beträchtliche Risiken, da jeder Dienst potenziell für jeden anderen erreichbar ist.

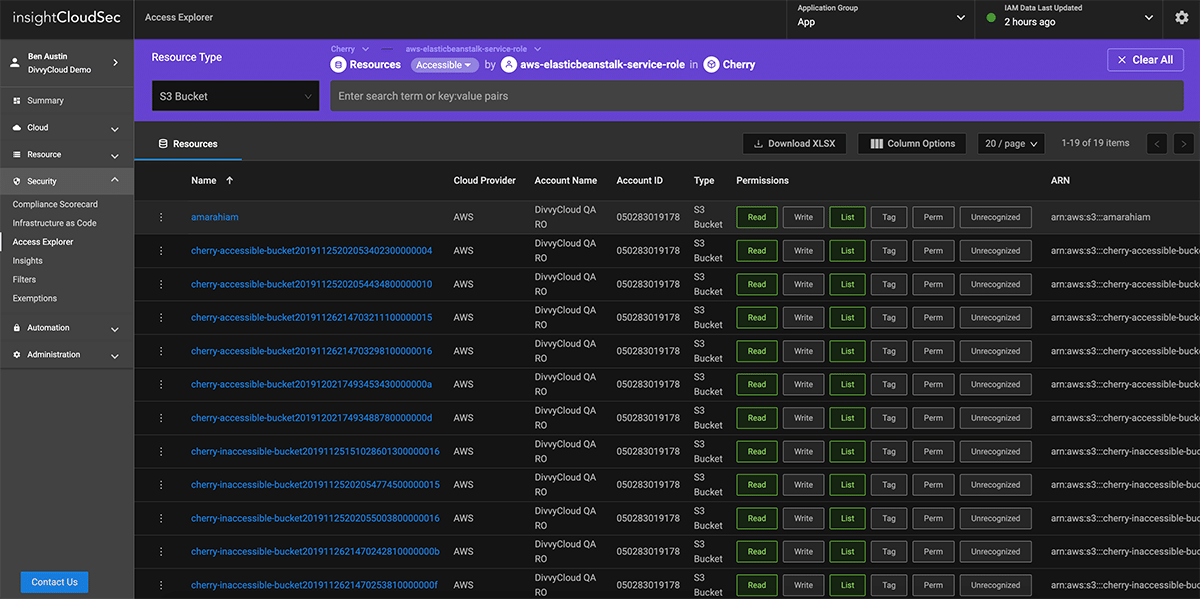

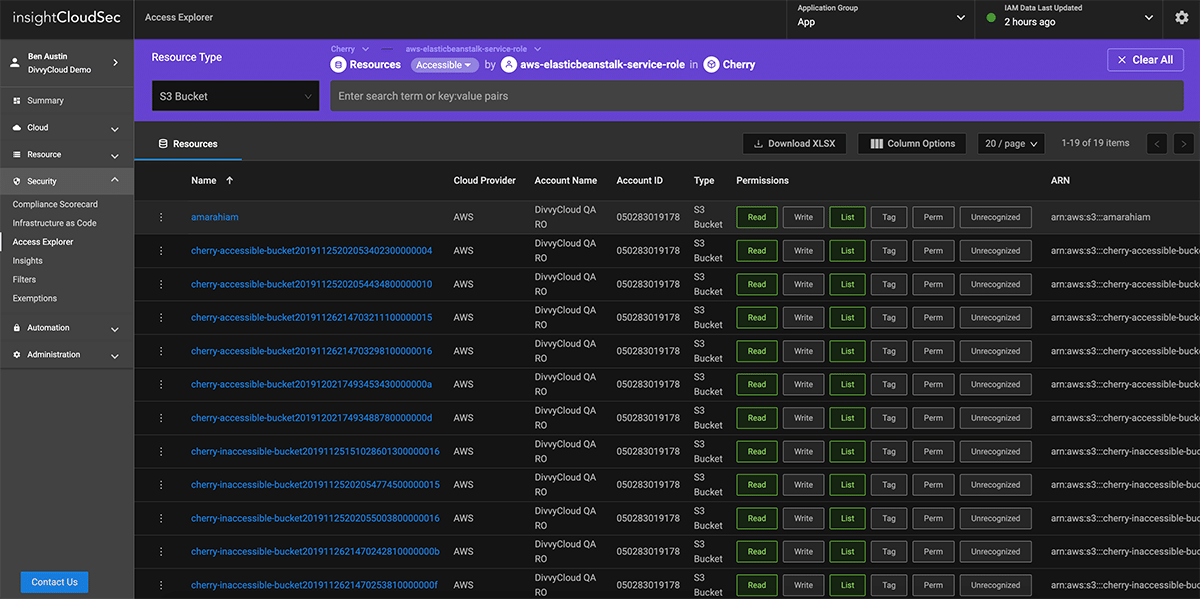

InsightCloudSec unterstützt Organisation bei der Einführung des Prinzips der geringsten Zugriffrechte, indem es Cloud-Umgebungen proaktiv auf übermäßige Rechte im großen Maßstab analysiert.

Unternehmen setzen Cloud- und Container-Services in großem Umfang ein, um Innovationen zu beschleunigen. In dieser neuen Ära wird das Identifizierungs- und Zugriffsmanagement (Identify Access Management, IAM) zum Kernstück ihrer Fähigkeit, Cloud- und Container-Dienste sicher und konform zu gestalten.

Die Herausforderung besteht darin, dass IAM äußerst kompliziert ist und die Verwaltung im Self-Service-Kontext der Cloud zeitaufwändig sein kann. In diesen Umgebungen hat alles eine Identität: Benutzer, Anwendungen, Dienste und Systeme. Dies bietet enorme Flexibilität, birgt aber auch erhebliche Risiken, da jeder Dienst potenziell von jedem anderen Dienst erreicht werden kann, unabhängig vom Standort, aber nur, wenn ein implizites Vertrauen definiert ist.

Entwickler und andere IT-Fachleute sind manchmal mit den verfügbaren Cloud-IAM-Optionen überfordert, da sie mit konkurrierenden Zielen konfrontiert sind: die Umgebung zu sichern und gleichzeitig ihre Aufgaben effizient und schnell zu erledigen. Erschwerend kommt hinzu, dass die anfänglichen Kontrollen, die sie implementieren, wahrscheinlich wachsen und angepasst werden müssen, ohne die Produktivität zu unterbrechen, wenn die Cloud-Nutzung zunimmt und sich ändert.

InsightCloudSec hilft bei der Steuerung von Cloud IAM und schafft einen rationalen und nachhaltigen Ansatz für die Bewältigung der Fluidität des Perimeters und der erheblichen Herausforderungen bei der Steuerung von Cloud-Umgebungen in großem Umfang.

Der Schutz des Identitätsperimeters in großem Umfang erfordert eine automatisierte Überwachung und Behebung von Problemen in den Bereichen Zugriffsmanagement, Rollenmanagement, Identitätsauthentifizierung und Compliance-Auditing. InsightCloudSec hilft Ihnen, einen Kreis vertrauenswürdiger Identitäten und Vertrauensschichten aufzubauen.