- Home

- Products

- Threat Command

- Features

- Nahtlose Automatisierung

Threat Command

Nahtlose Automatisierung

Kostenloser Threat Report

Prüfen Sie Ihren Security-Status

Demo anfordern

Sehen Sie Threat Command in Aktion

Nahtlose Automatisierung über Ihren gesamten Sicherheitsbereich hinweg

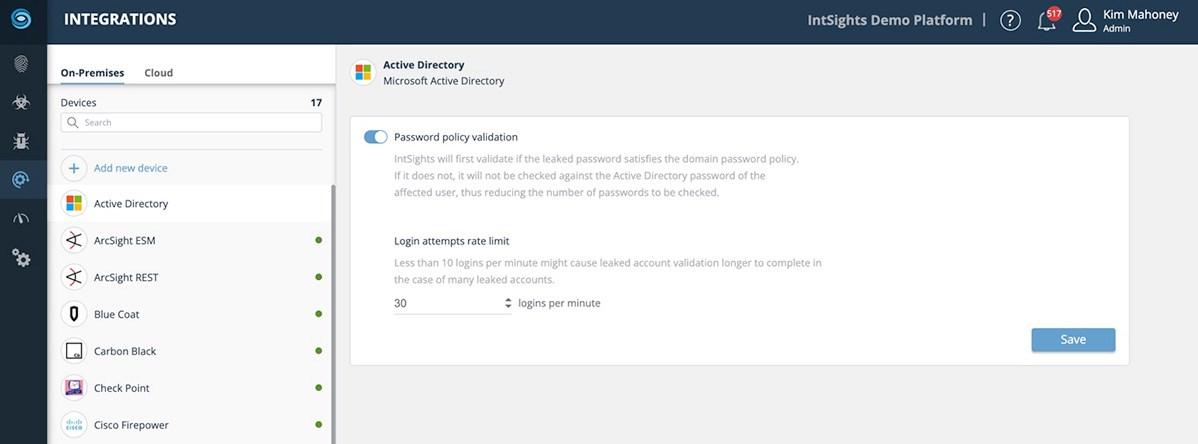

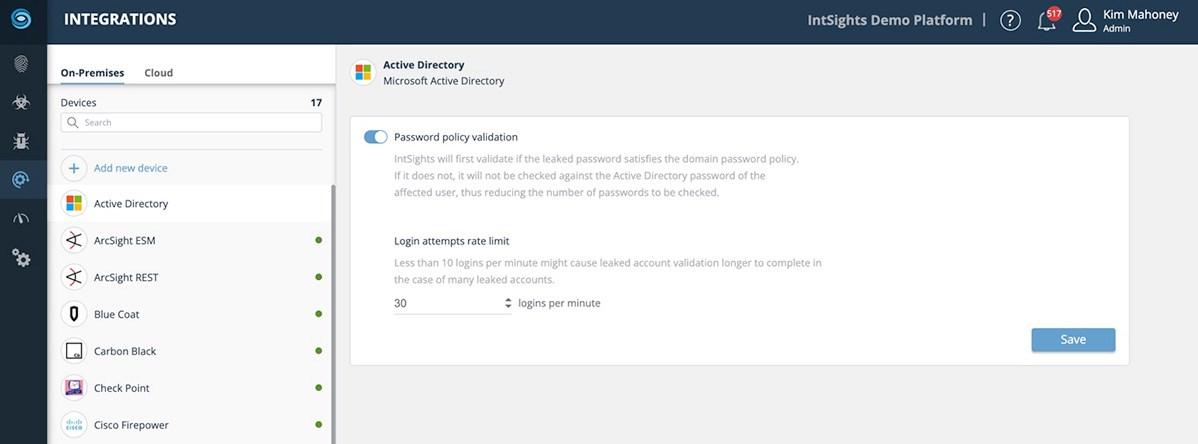

Durch Automatisierung und Überwachung von Clear-, Deep- und Dark-Web sowie über den Zugriff auf benutzerdefinierte Recherchen, Bedrohungssuche und externe Bedrohungsdaten, um ein klares Bild Ihrer gesamten Bedrohungsumgebung zu erstellen, kann Threat Command nahtlos in Ihr gesamtes Sicherheitssystem integriert werden. Unsere Active-Directory-Integration identifiziert automatisch und in Echtzeit neue und bestehende Lecks bei den Anmeldedaten, wodurch es weniger aufwändig wird, Lecks bei den Anmeldedaten zu identifizieren und den Prozess zum Zurücksetzen der Anmeldedaten einzuleiten. Ihr Unternehmen wird nichts verpassen.